Heimdal™ regresa con otra edición incisiva y alucinante de nuestro célebre diario de caza de amenazas. ¿Qué nos depara el mes de julio? Como era de esperar, incluso más troyanos, PUAs y un par de bugs y virus solo para mantener las cosas interesantes. No se pregunte más porque nuestro rey troyano reina indiscutiblemente: se detectaron 15 cepas troyanas durante todo julio, con un total no tan sorprendente de 8404 detecciones positivas. Disfrute y, por supuesto, comparta si le interesa.

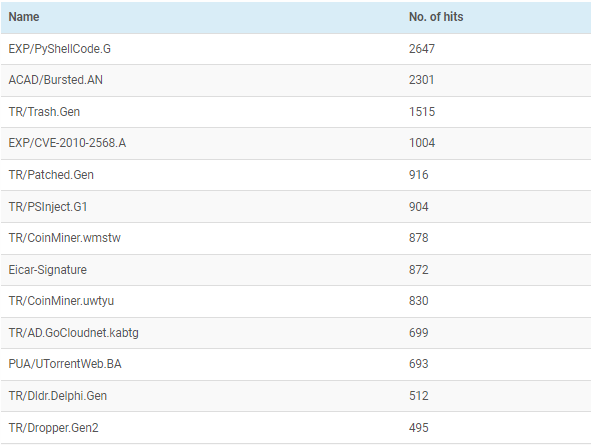

Principales detecciones de malware(s): 1 de julio - 29 de julio

El equipo SOC de Heimdal™ ha identificado positivamente 15 cepas de troyanos en julio. El número de troyanos (positivos) es de 8.404; como se podría decir, "no es bueno, pero no es terrible". Entonces, ¿Qué tiene de especial? Porque este número representa nuestro mínimo histórico más reciente (febrero: 10.351 frente a julio: 8.404). Y como nos encantan los números y los porcentajes, la actividad de los troyanos en julio disminuyó un 158% (en comparación con el mes anterior). En cuanto a la diversidad, tenemos nuestras detecciones habituales de ACAD/Bursted.AN, Run.Ramnit.C, PUAs y el virus Sality.

Los 7 principales malwares detallados

Ahora que ya no tenemos las estadísticas de búsqueda de amenazas de este mes, analicemos las detecciones de malware más importantes.

EXP/PyShellCode.G

PYyShellCode.G es un malware cuyo objetivo es identificar y explotar vulnerabilidades de código o software.

TR/Trash.Gen

Trash.Gen es su troyano común y corriente que puede afectar su máquina de diferentes maneras. Por ejemplo, puede ralentizar su dispositivo, allanando el camino para otro malware, instalando puertas traseras y más. Este troyano en particular es endémico de los sitios web pornográficos.

PUA/UTorrentWeb.BA

UTorrentWeb.BA es una PUA (es decir, una aplicación potencialmente no deseada) que se puede aprovechar para cosas como reconocimiento. También puede instalar adware en la máquina infectada. Como sugiere el nombre, PUA infecta con mayor frecuencia máquinas que ejecutan descargadores de torrents.

W32/Infector.Gen

Infector.Gen es un malware con capacidad troyana. El comportamiento típico de Infector.Gen incluye la inyección de DLL, la manipulación de procesos y la creación de tareas programadas con fines de persistencia.

W97M/Clase.EP.1

Class.EP.1 es una iteración posterior del virus de macro M97 Class que se usa para infectar documentos de MS Office 97.

TR/Dropper.Gen

Dropper.Gen es un malware de tipo cuentagotas. Por lo general, se emplea para entregar otros tipos de malware. De enero a julio, Heimdal™ ha identificado cinco versiones distintas del malware Dropper.Gen.

W32/Sality.AT

Sality.AT es la última versión del infame virus Sality, que apareció en los titulares en 2003. Nunca pasa de moda, Sality, con su variante AT, puede realizar una amplia gama de acciones en el objetivo, como comunicación C2, instalación de puerta trasera y transformando la máquina infectada en un bot.

Consejos adicionales de seguridad cibernética y conclusiones

Esto concluye la edición de julio de nuestra célebre revista de caza de amenazas. Antes de irme, aquí hay algunos consejos de seguridad cibernética que pueden ayudarlo a igualar las probabilidades con los piratas informáticos.

- Escaneo manual versus escaneo programado (automático). No siempre es una buena idea dejar el escaneo a los usuarios. La experiencia dicta que el usuario promedio preferiría saltarse esta parte y enfocarse en otras cosas significativas. Por lo tanto, el mejor curso de acción sería establecer un flujo de escaneo automático (y programado).

- Más potencia de fuego. Algunos tipos de malware no aparecerán en un análisis antivirus regular. Si es así, lo animo a que pruebe Heimdal™ Next-Gen AV & MDM, una solución que combina tasas de detección de primer nivel, características de protección y detección de fuerza bruta, y más.

- Cuidado con el phishing. Como la mayoría de los programas maliciosos se envían por correo electrónico, hágase un favor y manténgase alejado de los correos electrónicos sospechosos. Recuerda la regla general: si parece sombrío, probablemente sea peligroso.

Como siempre lo invitamos a pasar por nuestro sitio www.thorlatam.com para más información y consejos de seguridad y les deseamos un buen mes de agosto.

Para leer la versión original siga este enlace.