RDP (Remote Desktop Protocol) es un protocolo de comunicación de red diseñado para permitir la administración remota de estaciones de trabajo o servidores Windows. En principio está diseñado para operar sobre un canal encriptado previniendo así que la información transmitida durante la sesión pueda ser vista o escuchada por personas no autorizadas.

Aunque su principio de desarrollo es seguro, implementar el uso de este servicio en una compañía también debe ser seguro, de lo contrario se puede exponer a pérdida o vulnerabilidad de la información de la compañía.

Riesgos de usar RDP sobre internet:

Todo el mundo conoce qué es Ransomware y busca la manera de evitar ser infectados por este tipo de malware, aunque principalmente se propaga vía Phishing, como por ejemplo, correos engañosos obligando o incitando al usuario a abrir archivos adjuntos infectados o dirigiendolo a sitios web a través de enlaces en el correo que le sugieren descargar archivos infectados, publicidad de descarga de aplicaciones, complementos de navegadores falsos o haciendo uso de exploits en aplicaciones vulnerables.

Otro modo de propagación de Ramsomware es el que busca aprovechar vulnerabilidades en implementación de RDP sobre internet. La idea básicamente es tratar de hackear el acceso para poder luego manualmente desplegar el Ransomware en la red de la compañía.

Y aunque Ransomware es solo uno de los tantos riesgos que se pueden presentar, se puede estar expuestos a otros como por ejemplo. espionaje de la información, fuga de la información de la empresa, eliminación malintencionada de la información, etc.

Para prevenir este tipo de amenazas recomendamos lo siguiente:

Evite publicar el puerto RDP sobre internet, si es el caso puede implementar una VPN y permitir solo el acceso a través de la red LAN.

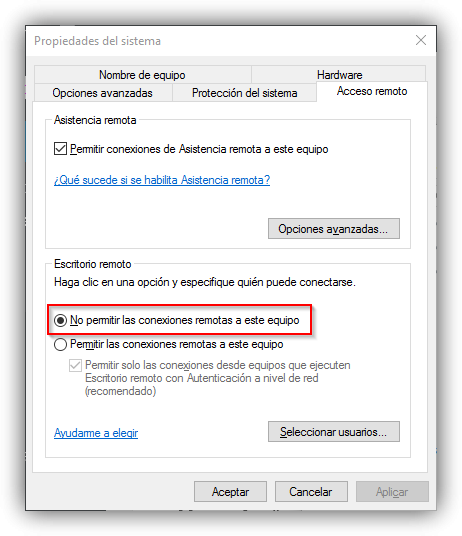

Si debe publicar en internet una aplicación, cualquiera que sea, que reside en un servidor pero no requiere publicar el acceso por RDP, asegúrese de deshabilitar el acceso remoto manualmente.

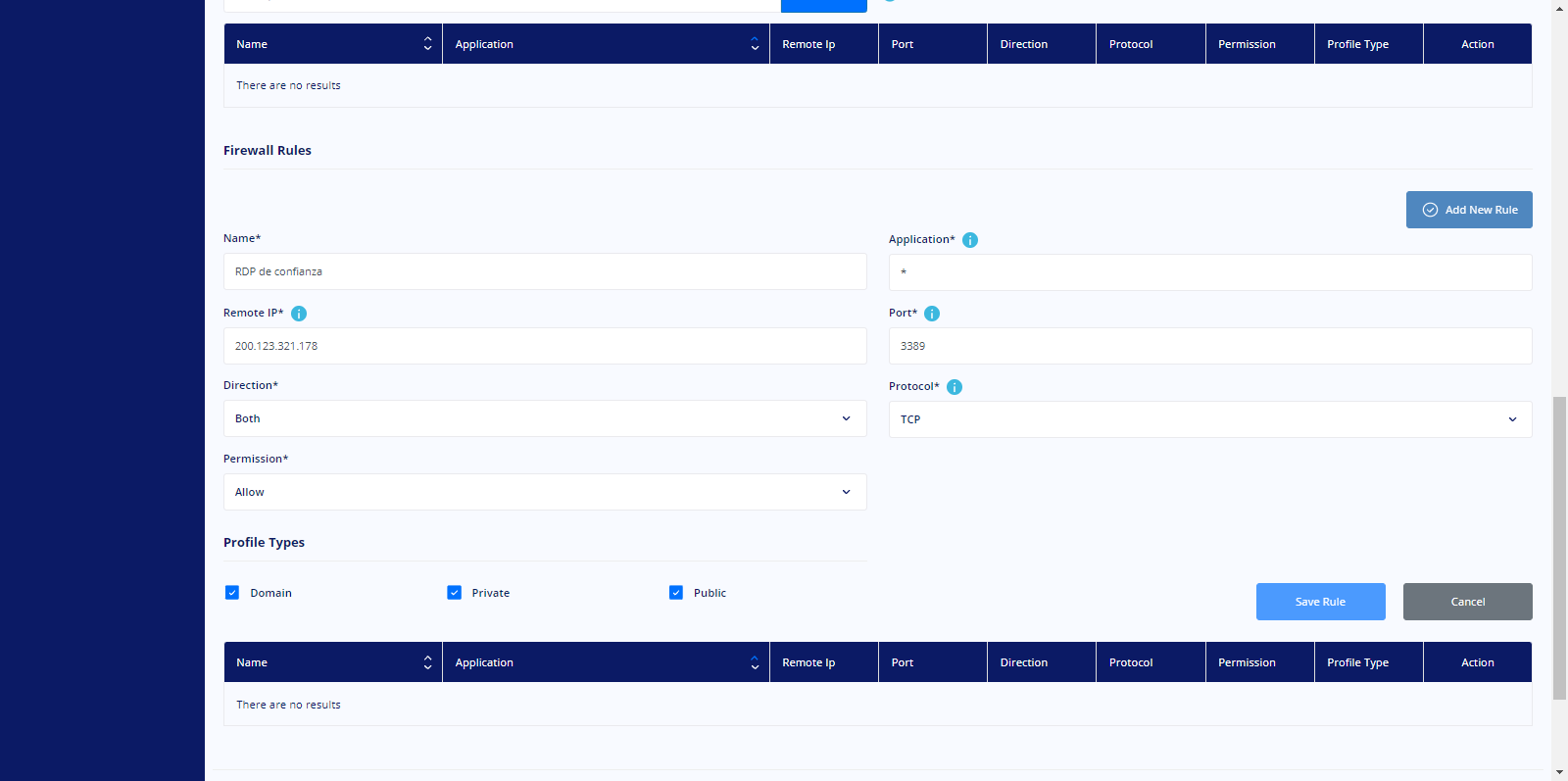

Si quiere dejar como una alternativa el uso de RDP desde fuera de la red LAN (Sobre internet), sería buena idea usar un firewall que restinga el acceso solo desde direcciones IP autorizadas.

Si es obligatorio el uso de RDP sobre internet y no puede restringir el acceso por direccionamiento IP, lo más recomendable será cambiar el puerto por defecto (3389), definir solo usuarios autorizados para el acceso a RDP y usar contraseñas fuertes que dificulten el acceso a fuerza bruta.

Medidas de seguridad:

Implementar un servicio de VPN depende de la infraestructura de la compañía, habitualmente los dispositivos perimetrales tales como, UTMs, Firewalls o Routers disponen de herramientas que permiten la fácil implementación de una VPN.

Si no requiere el uso de RDP pero si debe publicar una aplicación alojada en un servidor Windows, por ejemplo, servidor web en IIS, bases de datos, aplicación contable, etc. Lo mejor es deshabilitar el acceso al RDP, para ello basta con desactivarlo en la configuración del sistema de Windows.

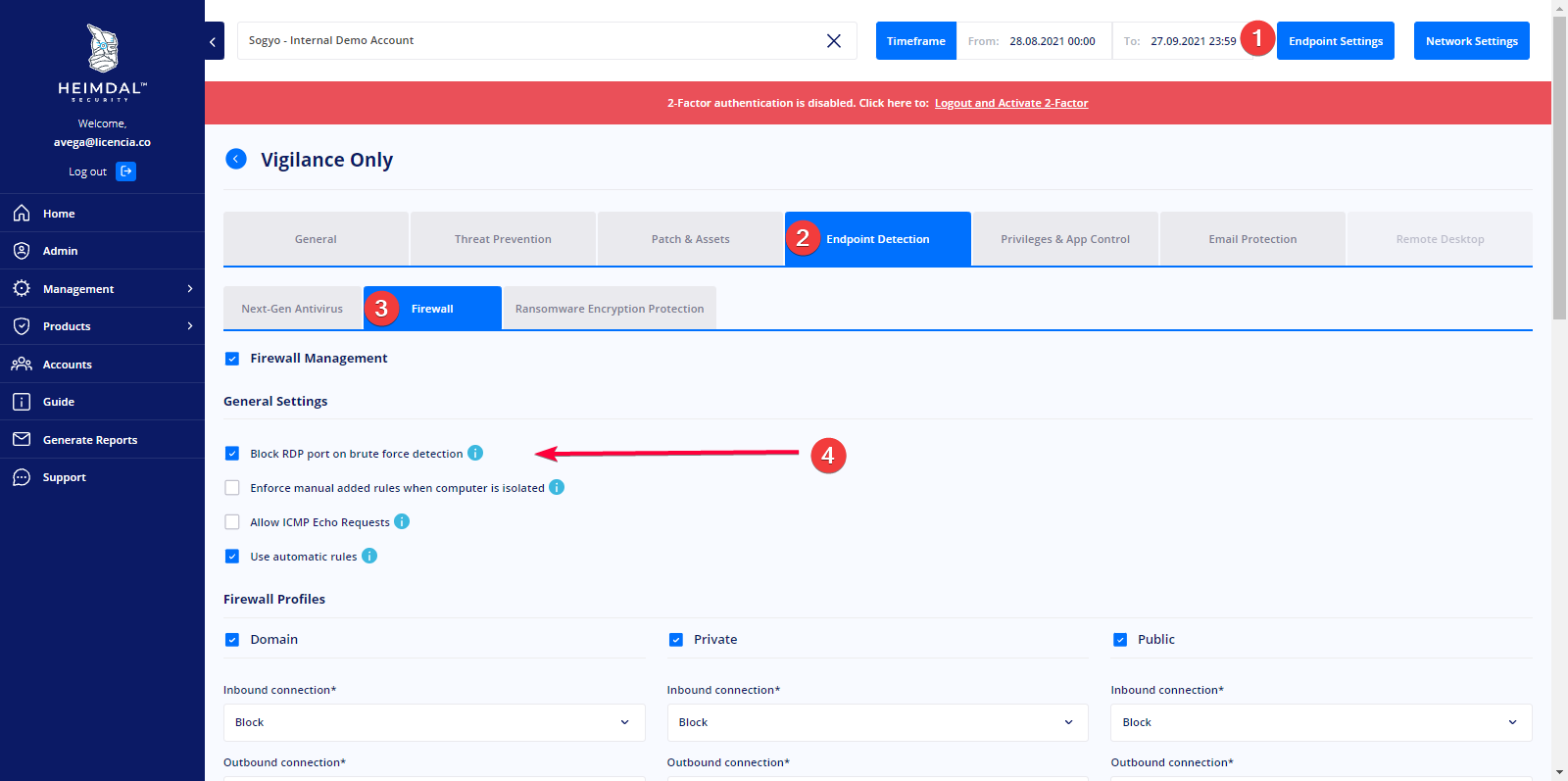

Heimdal le ofrece varias opciones para proteger sus servidores mientras hace uso del RDP. Para ello se aconsejamos:

- Si su operación lo permite, cree reglas en el firewall para permitir el acceso sólo desde direcciones IP de confianza:

- Active la detección de ataques por fuerza bruta.

Si no le es posible restringir el acceso al servicio de RDP, lo más aconsejable es cambiar el puerto de escucha a otro diferente y adicionalmente usar contraseñas robustas y solo permitir los usuarios que deberían tener acceso por escritorio remoto. Esto le ayudará a prevenir ser atacado por ingreso a fuerza bruta buscando el acceso con usuarios conocidos y contraseñas aleatorias, como por ejemplo, el usuario Administrador, Administrator, Admin, Soporte, Sistemas, etc.

Toda la información de cómo cambiar el puerto de escucha de RDP la encuentra en el sitio de soporte de Microsoft:

https://support.microsoft.com/es-es/help/306759/how-to-change-the-listening-port-for-remote-desktop